Gli elementi di una rete:

Il diagramma mostra gli elementi di una tipica rete, compresi i dispositivi, i media, ed i servizi, legati da regole, che agiscono insieme per inviare messaggi. Usiamo la parola messaggi come un termine che comprende le pagine web, e-mail, messaggi istantanei, chiamate telefoniche, e di altre forme di comunicazione in Internet.

Quattro elementi di una rete:

- Norme o regole

- Media o mezzo

- Messaggi

- Dispositivi

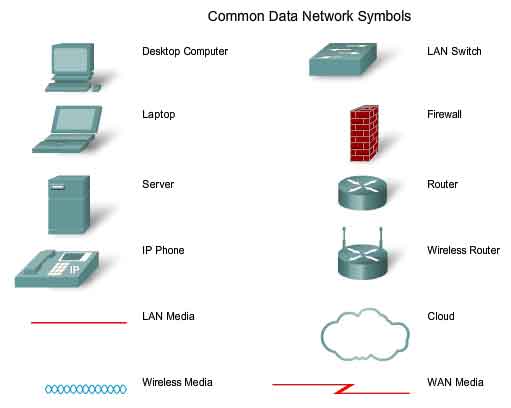

Il networking è graficamente molto orientato al soggetto, e le icone sono comunemente utilizzati per rappresentare i dispositivi di rete. Sul lato sinistro del diagramma sono riportati alcuni dispositivi comuni che spesso originano i messaggi che compongono la nostra comunicazione. Questi includono diversi tipi di computer (PC e laptop icona sono visualizzate), server e telefoni IP. Su reti locali in questi dispositivi sono in genere collegati da mezzi LAN (cablata o wireless). Il lato destro della figura mostra alcuni dei più comuni dispositivi intermedi, utilizzati per indirizzare e gestire i messaggi attraverso la rete, così come altri simboli comuni in rete. Simboli generici sono mostrati per:

? Switch - il più comune dispositivo di interconnessione di reti locali

? Firewall - fornisce la sicurezza di reti

? Router - aiuta diretto messaggi come viaggiano in rete

? Wireless Router - un tipo specifico di router spesso presente nelle reti domestiche

? Cloud - utilizzato per sintetizzare un gruppo di periferiche di rete, i cui dettagli possono essere irrilevante per la discussione a portata di mano

? Serial Link - una forma di interconnessione WAN, rappresentata dal fulmine a forma di linea

Scheda di interfaccia di rete - Una scheda NIC, o scheda LAN, prevede la connessione fisica dalla rete al PC o altro dispositivo ospitante. Il mezzo collega il PC al connettore del dispositivo di rete direttamente nella scheda NIC.

Porta fisica - Un connettore di uscita su un dispositivo di rete in cui il mezzo di informazione è collegato a un host o altri dispositivi di rete.

Interfaccia - porta specializzata su un dispositivo di interconnessione che collega reti individuali. Poiché i router sono usati per interconnettere le reti, le porte in un router sono riferite alle interfacce di rete.

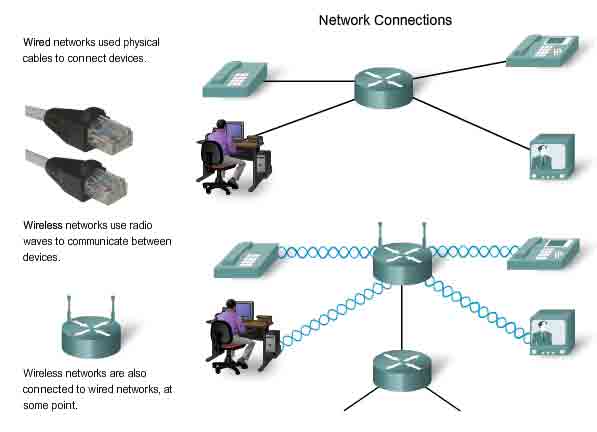

Per una rete funzionante, i dispositivi devono essere interconnessi. Le connessioni di rete possono essere cablate o wireless. Nei collegamenti cablati, il mezzo è o rame, che trasporta segnali elettrici, o fibra ottica, che trasporta segnali luminosi. Nelle connessioni wireless, il mezzo è l'atmosfera terrestre, o spazio, dove i segnali sono le microonde. I mezzi in rame includono cavi, come ad esempio il doppino incrociato del telefono a filo, cavo coassiale, o più comunemente, noto come la categoria 5 Non schermato doppino incrociato (Unshielded Twisted Pair - UTP) via cavo. Le fibre ottiche sono linee sottili di vetro o di plastica che portano segnali luminosi, ed hanno un'altra forma di messa in rete dei media. Wireless media possono includere la casa senza fili di un collegamento tra il router wireless e un computer con una scheda di rete wireless, la connessione wireless terrestre tra due stazioni a terra, o la comunicazione tra i dispositivi a terra e satelliti. In un tipico viaggio attraverso Internet, un messaggio può viaggiare attraverso una varietà di mezzi di informazione.

Spesso gli esseri umani cercano di inviare e ricevere una serie di messaggi utilizzando applicazioni informatiche; queste applicazioni richiedono servizi forniti dalla rete. Alcuni di questi servizi includono il World Wide Web, e-mail, messaggistica istantanea e telefonia IP. I dispositivi interconnessi da medio per eseguire i servizi devono essere disciplinati da regole, o protocolli. Nella tabella sono elencati alcuni servizi comuni e il relativo protocollo direttamente associato a tale servizio. I protocolli sono le regole che i dispositivi in rete usano per comunicare gli uni con gli altri. Lo standard nel settore della messa in rete di oggi è un insieme di protocolli chiamati TCP / IP (Transmission Control Protocol / Internet Protocol). TCP / IP è utilizzato in casa e in reti di imprese, oltre ad essere il principale protocollo di Internet. Si tratta di protocolli TCP / IP che specificano la formattazione, indirizzamento e meccanismi di routing che garantiscano che i nostri messaggi siano consegnati al corretto destinatario.

Messaggi

Al primo punto del suo viaggio dalla sorgente alla sua destinazione, il nostro messaggio istantaneo viene convertito in un formato che può essere trasmesso sulla rete. Tutti i tipi di messaggi devono essere convertiti in bit, codificato in segnali digitali binari, prima di essere inviato alle loro destinazioni. Inoltre non importa quale è stato il formato del messaggio originale: testo, video, voce, dati o computer. Una volta che il nostro messaggio istantaneo viene convertito in bit, esso è pronto per essere spedito sulla rete per la consegna.

Periferiche

Per iniziare a capire la robustezza e la complessità delle reti interconnesse che compongono Internet, è necessario iniziare con le basi. Prendiamo come esempio l'invio di un messaggio di testo utilizzando un programma di messaggistica istantanea in un computer. Quando si pensa di utilizzare i servizi di rete, di solito si pensa di utilizzare un computer, ma questo è solo un tipo di dispositivo che può inviare e ricevere messaggi su una rete. Molti altri tipi di dispositivi possono essere collegati alla rete per partecipare agli stessi servizi. Tra questi dispositivi ci sono telefoni, macchine fotografiche, sistemi di musica, stampanti e console di gioco.

In aggiunta al computer, ci sono numerosi altri componenti che rendono possibile che il nostro messaggio istantaneo possa essere spedito, per mezzo di migliaia di fili, cavi sotterranei, onde radio e via satelliti che possono esistere tra i dispositivi di origine e di destinazione. Uno dei componenti critici in qualsiasi dimensione di rete è il router. Un router unisce due o più reti, come una rete domestica ad Internet, e passa informazioni da una rete all'altra. Un router in una rete di lavoro garantisce che il messaggio arrivi a destinazione nel modo più efficiente e più rapido.

Media

Per inviare il nostro messaggio istantaneo alla sua destinazione, un computer deve essere collegato a una rete locale cablata o wireless. Le reti locali possono essere installate nelle case o in imprese, in cui essi connettono computer ad altri dispositivi per condividere le informazioni e di utilizzare una comune connessione a Internet.

Reti wireless consentono l'uso di dispositivi collegati in rete in qualsiasi parte di un ufficio o di una casa, anche all'aperto. Al di fuori della casa o dell'ufficio, la rete wireless è disponibile in hotspot pubblici, come ad esempio caffè, imprese, camere d'albergo e aeroporti.

Molti installano le reti per fornire connettività. Ethernet è la più efficace rete cablata della tecnologia di oggi. I fili, chiamati cavi, collegano i computer e altri dispositivi che compongono le reti. Le reti cablate sono migliori per il trasporto di grandi quantità di dati ad alta velocità, come ad esempio per le applicazioni multimediali.

Servizi

Servizi di rete sono programmi per computer che supportano la rete umana. Distribuiti sui dispositivi in tutta la rete, questi servizi facilitano la comunicazione on-line di strumenti come la posta elettronica, bollettino / forum di discussione, chat room, e instant messaging. Nel caso di messaggistica istantanea, per esempio, un servizio deve essere accessibile sia al mittente che destinatario.

Le regole

Aspetti importanti di reti che non sono né dispositivi nè media sono regole, o protocolli. Tali regole sono i standards ed i protocolli che specificano le modalità dell'invio dei messaggi, il modo in cui sono diretti attraverso la rete, e come essi vengono interpretati nel luogo dei dispositivi di destinazione. Ad esempio, nel caso di Jabber messaggistica istantanea, l'XMPP, TCP, ed il protocollo IP e sono tutti un importante gruppo di regole che consentano alla nostra comunicazione di verificarsi.

L' architettura di Rete:

Le reti devono sostenere una vasta gamma di applicazioni e servizi, oltre ad operare nel corso di molti diversi tipi di infrastrutture fisiche. Il termine architettura di rete, in questo contesto, si riferisce sia alle tecnologie che supportano l'infrastruttura ed i servizi programmati, sia ai protocolli che si muovono attraverso i messaggi di tale infrastruttura. Come per Internet, in generale per tutte le reti, ci sono quattro caratteristiche di base che le relative architetture necessitano di affrontare per rispondere alle aspettative degli utenti: fault tolerance, scalabilità, la qualità del servizio, e la sicurezza.

Tolleranza ai gusti

L'aspettativa che Internet è sempre a disposizione per i milioni di utenti che si basano su di esso richiede una architettura di rete che è stata progettata e costruita per essere tollerante all'errore. Una tolleranza all'errore è una rete che limita l'impatto di un fallimento hardware o software e può recuperare rapidamente in caso di un tale errore. Queste reti dipendono da collegamenti ridondanti, o percorsi, tra l'origine e la destinazione di un messaggio. Se un link o un percorso non riesce, il processo garantisce che i messaggi possono essere immediatamente instradato su un diverso collegamento trasparente per gli utenti alle due estremità. Sia le infrastrutture fisiche e logiche dei processi che spediscono i messaggi attraverso la rete sono progettati per tenere conto di questa ridondanza. Questa è una premessa fondamentale dell'architettura delle attuali reti.

Scalabilità

Una rete scalabile è in grado di espandere rapidamente per sostenere i nuovi utenti e le applicazioni senza incidere sulle prestazioni del servizio reso agli utenti. Migliaia di nuovi utenti e fornitori di servizi di connessione a Internet si connettono ogni settimana. La capacità della rete a supportare queste nuove interconnessioni dipende da una progettazione gerarchica a strati per le posizioni di infrastrutture fisiche e architettura logiche. L'operazione ad ogni livello consente agli utenti o ai fornitori di servizi di essere inseriti senza causare disagi per l'intera rete. I sviluppi tecnologici sono costantemente aumentando le capacità e le prestazioni dei messaggi trasportati nei componenti di infrastruttura fisica in ogni strato. Questi sviluppi, insieme a nuovi metodi per identificare e localizzare i singoli utenti all'interno di un Internetwork, sono abilitando Internet a tenere il passo con la domanda degli utenti.

Qualità del servizio (QoS)

Internet sta attualmente fornendo un livello accettabile di fault tolerance e scalabilità per i suoi utenti. Ma le nuove applicazioni disponibili per gli utenti oltre internetworks creano maggiori aspettative per la qualità dei servizi forniti. Le trasmissioni di voce e video in diretta richiedono un livello di qualità costante e ininterrotta di consegna che non è necessaria per le applicazioni tradizionali. La qualità di questi servizi è misurata contro la qualità di vivere la stessa presentazione audio o video di persona. Le tradizionali reti di voce e video sono destinate al sostegno di un solo tipo di trasmissione, e sono pertanto in grado di produrre un livello accettabile di qualità. Nuovi requisiti a sostegno di questa qualità del servizio su una rete convergente stanno cambiando il modo in cui le architetture di rete sono progettate e realizzate.

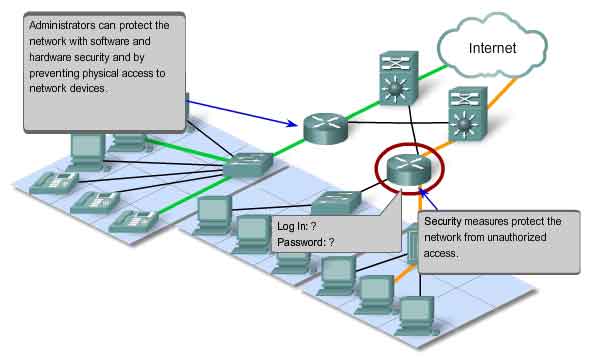

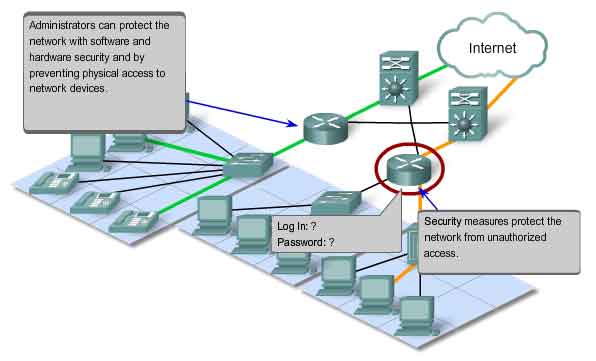

Sicurezza

Internet è passata da un rigido controllo dei Internetwork di istruzione e di organizzazioni governative ad uno strumento ampiamente accessibile per la trasmissione delle imprese e le comunicazioni personali. Come risultato, i requisiti di sicurezza della rete sono cambiati. Le aspettative di sicurezza e riservatezza che risultano dall'uso di internetworks per lo scambio di attività riservate e informazioni critiche va al di là di quanto l'attuale architettura è in grado di fornire. La rapida espansione in settori di comunicazione che non sono stati serviti da reti di dati tradizionali sta incrementando la necessità di incorporare la sicurezza in architetture di rete. Come risultato, molto sforzo è stato dedicato a questo settore di ricerca e sviluppo. Nel frattempo, molti strumenti e procedure sono in corso di attuazione per lottare contro problemi di sicurezza insiti nella architettura di rete.

Architettura di rete per la tolleranza ai guasti

Internet, nei suoi primi esordi, è stato il risultato della ricerca finanziata dal Dipartimento di Difesa degli Stati Uniti (DoD). Il suo obiettivo primario era quello di disporre di un mezzo di comunicazione che poteva sopportare la distruzione di numerosi siti e impianti di trasmissione senza interruzioni di servizio. Ne segue che la tolleranza d'errore è stato al centro dello sforzo iniziale di lavoro di progettazione della Internetwork. Il rapido collegamento in rete di ricercatori ha esaminato le esistenti reti di comunicazione, le quali erano in primo luogo per la trasmissione di traffico voce, e per determinare quello che potrebbe essere fatto per migliorare il livello di tolleranza ai guasti.

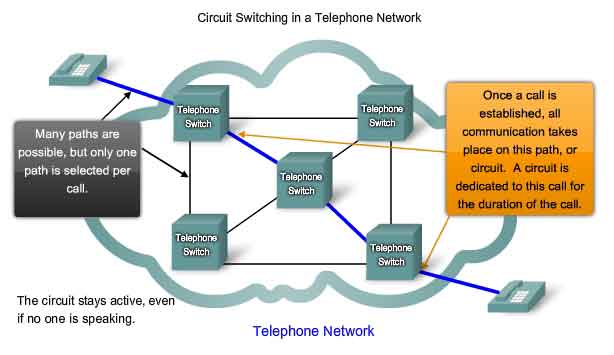

CircuitSwitched orientato alla connessione Networks

Per comprendere la sfida che i ricercatori del ministero della Difesa sono stati di fronte, è necessario esaminare a come iprimi sistemi telefonici lavoravano. Quando una persona fa una chiamata utilizzando un tradizionale apparecchio telefonico, la chiamata prima passa per un processo di setup, dove tutte le posizioni di commutazione telefonica tra la persona e il telefono che stanno chiamando sono identificati. Un percorso temporaneo, o circuito, viene creato attraverso le varie sedi di passaggio e che utilizzano per tutta la durata della telefonata. Se un qualsiasi link o un dispositivo che partecipano al circuito fallisce, la chiamata viene eliminata. Per riconnettersi, una nuova chiamata deve essere fatta, e un nuovo circuito creato tra la fonte apparecchio telefonico e la destinazione. Questo tipo di orientamento alla connessione di rete è chiamato un circuit-switched network. Le reti Circuit Switched dinamicamente non ricreano il percorso caduto. Al fine di recuperare il fallimento, nuovi inviti hanno dovuto essere avviati e nuovi circuiti costruiti end-to-end. Molte reti Circuit Switched danno la priorità al mantenimento di un circuito di connessioni esistenti, a scapito di nuove richieste. In questo tipo di rete orientate alla connessione, una volta che un circuito è stabilito, anche se la comunicazione non avviene tra le persone alle due estremità della chiamata, il circuito resta collegato e le risorse riservate fino a quando una delle parti si disconnette dalla chiamata. Finoa quando vi è una limitata capacità di creare nuovi circuiti, è possibile occasionalmente ottenere un messaggio che tutti i circuiti sono occupati e un'altra chiamata non può essere inserita. Il costo di creare molti percorsi alternativi con sufficiente capacità di sostenere un gran numero di circuiti di traduzione simultanea, e le tecnologie necessarie per ricreare dinamicamente i circuiti in caso di un fallimento, ha portato il ministero della Difesa a prendere in considerazione altri tipi di reti.

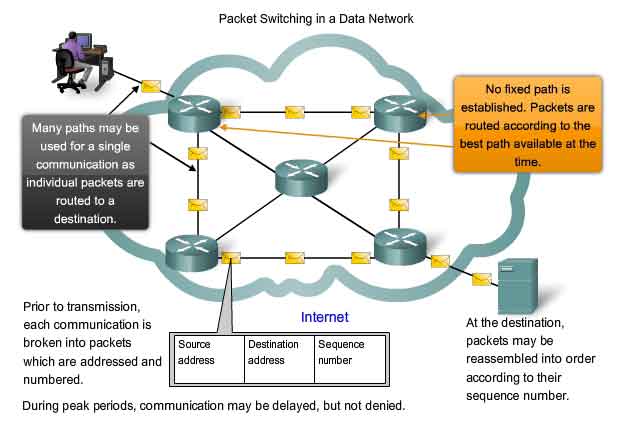

Packet Switched connessione reti

Nella ricerca di una rete che potesse sopportare la perdita di una quantità significativa delle sue trasmissioni e facilità di commutazione, i primi designer di Internet hanno rivalutato una rapida ricerca in materia di reti a commutazione di pacchetto. La premessa per questo tipo di reti è che un singolo messaggio può essere suddiviso in più blocchi di messaggio. Singoli blocchi contenenti le informazioni indicano sia il loro punto di origine e la loro destinazione finale. Utilizzando questa informazione incorporata, questi blocchi di messaggio, chiamati pacchetti possono essere inviati attraverso la rete, lungo percorsi diversi, e possono essere riassemblati nel messaggio originale una volta raggiunta la loro destinazione.

Utilizzando pacchetti

I dispositivi all'interno della rete stessa non sono a conoscenza del contenuto dei singoli pacchetti, è visibile solo l'indirizzo di destinazione finale e il prossimo dispositivo nel percorso per tale destinazione. Circuiti non riservati sono costruiti tra il mittente e il destinatario. Ogni pacchetto viene inviato indipendentemente da una posizione di passaggio ad un altra. In ogni posto, è eseguita una decisione di routing per trasmettere il pacchetto verso la sua destinazione finale. Se un percorso utilizzato in precedenza non è più disponibile, la funzione di routing dinamico è in grado di scegliere il migliore percorso disponibile. Poiché i messaggi sono inviati in pezzi, piuttosto che come un unico messaggio completo, i pochi pacchetti che possono sono perduti per l'avvento di un problema possono essere ritrasmessi verso la destinazione, lungo un percorso diverso. In molti casi, il dispositivo di destinazione non è a conoscenza che l'eventuale guasto o un volo alternativo si è verificato.

Reti a commutazione di pacchetto senza connessione

I ricercatori dell ministero della Difesa hanno realizzato che un pacchetto senza connessione di rete ha le caratteristiche necessarie a sostegno di un elastico architettura di rete con tolleranza d'errore. La necessità di un unico e riservato circuito end-to-end non esiste in un pacchetto di rete. Ogni pezzo di un messaggio può essere inviato attraverso la rete utilizzando qualsiasi percorso disponibile. I pacchetti contenenti pezzi di messaggi provenienti da diverse fonti sono in grado di percorrere la rete allo stesso tempo. Il problema della sottoutilizzazione o inattività viene eliminato - tutte le risorse disponibili possono essere utilizzate in qualsiasi momento per consegnare i pacchetti alla loro destinazione finale. Fornendo un metodo per utilizzare dinamicamente i percorsi ridondanti, senza intervento da parte dell'utente, Internet è diventata un metodo di comunicazioni con tolleranza d'errore e scalabile.

Networks orientate alla connessione

Anche se le reti a pacchetto senza connessione hanno soddisfatto le esigenze del ministero della Difesa, e continuano ad essere le infrastrutture primarie per l'odierna Internet, ci sono alcuni vantaggi ad una rete orientata alla connessione come il sistema di commutazione di circuito del sistema telefonico. Poiché le risorse nel passaggio attraverso le varie posizioni sono dedicate a fornire un numero finito di circuiti, la qualità e la coerenza dei messaggi trasmessi attraverso una rete orientata alla connessione può essere garantita. Un altro vantaggio è che il prestatore del servizio può caricare gli utenti della rete per il periodo di tempo che la connessione è attiva. La capacità di addebitare agli utenti per connessioni attive attraverso la rete è una premessa fondamentale del settore dei servizi di telecomunicazione.

Una architettura di rete scalabile

Il fatto che Internet è in grado di espandersi al tasso attuale, senza impatto serio sulle prestazioni di singoli utenti, è dovuto alla funzione di progettazione dei protocolli e tecnologie di base su cui è costruito. Internet, che è in realtà una raccolta di reti private e reti pubbliche, ha una struttura gerarchica a strati per affrontare l'indirizzamento, la denominazione ed i servizi di connettività. Ad ogni livello della gerarchia, i singoli operatori di rete di peering mantengono rapporti con altri operatori allo stesso livello. Di conseguenza, il traffico di rete che è destinato a servizi locali o regionali non ha bisogno di attraversare un punto centrale per la distribuzione. I servizi comuni possono essere duplicati in diverse regioni, mantenendo così il traffico al largo della spina dorsale ad un livello superiore di reti. Nonostante non esista un unico organismo che regola Internet, gli operatori delle tante singole reti che forniscono connettività Internet cooperano accettando di seguire le regole ed i protocolli. L'adesione a norme consente ai produttori di hardware e software di concentrarsi sul miglioramento del prodotto nei settori di prestazioni e capacità, ben sapendo che i nuovi prodotti sono in grado di integrare e valorizzare con le infrastrutture esistenti. L'attuale architettura di Internet, essendo altamente scalabile, non può essere sempre in grado di tenere il passo con il ritmo della domanda degli utenti. Nuovi protocolli e nuove strutture sono in fase di sviluppo per soddisfare la crescente velocità con cui le applicazioni Internet e servizi vengono aggiunti.

Fornire la qualità del servizio

Reti devono garantire la sicurezza, prevedibilità, misurabilità, e, a volte, la garanzia di servizi. L' architettura di rete non garantisce che tutti i pacchetti che compongono un determinato messaggio arriveranno in tempo, ed in modo corretto, o anche che arriveranno a tutti. Le reti hanno bisogno di meccanismi per gestire il traffico di rete congestionato. La congestione è causata quando la domanda sulle risorse di rete supera la capacità disponibile. Se tutte le reti avessero infinite risorse, non ci sarebbe la necessità di utilizzare meccanismi di QoS per garantire la qualità del servizio. Purtroppo, non è questo il caso. Vi sono alcuni vincoli di risorse di rete che non possono essere evitati. I vincoli includono le limitazioni tecnologiche , i costi e la disponibilità di locali ad alta larghezza di banda di servizio. La larghezza di banda della rete è la misura di capacità di carico di rete. Quando simultanee comunicazioni sono tentato attraverso la rete, la domanda di larghezza di banda della rete è in grado di superare la sua disponibilità. La correzione evidente di questa situazione è quello di aumentare la quantità di larghezza di banda disponibile. Ma, a causa dei vincoli di precedenza, questo non è sempre possibile. Nella maggior parte dei casi, quando il volume di pacchetti è maggiore di quello che può essere trasportato attraverso la rete, i pacchetti rimangono in memoria nei dispositivi di coda fino a quando non saranno disponibili risorse per trasmettere loro. Le code dei pacchetti causano ritardo. Se il numero di pacchetti in coda continua ad aumentare, le code di memoria si saturano ed i pacchetti vengono ignorati.

Raggiungere il necessario Quality of Service (QoS) per gestire il ritardo e la perdita del pacchetto su una rete diventa il segreto per una soluzione con successo di domanda di qualità end-to-end. Quindi, garantire QoS richiede un insieme di tecniche per gestire l'utilizzo delle risorse di rete. Al fine di mantenere un'elevata qualità del servizio per applicazioni che necessitano di essa, è necessario dare priorità ai tipi di pacchetti di dati che devono essere consegnati a scapito di altri tipi di pacchetti che possono essere ritardati o diminuiti.

Classificazione

Idealmente, vorremmo assegnare una precisa priorità per ogni tipo di comunicazione. Attualmente, questo non è né pratico né possibile. Pertanto, classifichiamo le applicazioni in categorie sulla base di specifiche di qualità del servizio. QoS per creare classifiche di dati, si usa una combinazione di caratteristiche di comunicazione e l'importanza relativa assegnato all'applicazione. Stiamo quindi trattando tutti i dati all'interno della stessa classificazione in base alle stesse regole. Ad esempio, la comunicazione che è sensibile al tempo o importante sarebbe classificata diversamente da comunicazione che può aspettare o è di minore importanza.

Assegnazione di priorità

Le caratteristiche delle informazioni sono comunicate anche interessando la sua gestione. Per esempio, la consegna di un film che si avvale di un importo relativamente alto delle risorse di rete quando si è reso continuamente senza interruzione. Altri tipi di servizi - e-mail, ad esempio - non sono quasi come esigente sulla rete. In una società, un amministratore può decidere di destinare la maggior quota di risorse di rete per il film, credendo che questa sia la priorità per i suoi clienti. Questo amministratore può decidere che l'impatto sarà minimo se le e-mail degli utenti devono attendere alcuni secondi supplementari per arrivare. In un'altra società, la qualità di un flusso video non è così importante come processo critico di informazioni di controllo che gestisce la produzione di macchinari.

Meccanismi di QoS consentono la creazione di strategie di gestione della coda che fa rispettare le priorità per le diverse classificazioni di applicazione dati. Senza un meccanismi QoS adeguatamente progettato e implementato, i pacchetti di dati verranno abbandonati senza tener conto delle caratteristiche o priorità. Esempi di priorità per le decisioni di una organizzazione possono includere:

? Time-sensibili di comunicazione - aumentare la priorità per i servizi come la telefonia o la distribuzione video.

? non sensibili ai tempi di comunicazione - diminuzione priorità per il recupero pagina web o e-mail.

? Elevata importanza per l'organizzazione - per aumentare la priorità di controllo della produzione o la transazione dati.

? La comunicazione - diminuzione di priorità o di blocco di attività indesiderate, come peer-to-peer di condivisione file o di intrattenimento dal vivo.

La qualità dei servizi di una rete che è in grado di offrire è una questione vitale, e in alcune situazioni, è fondamentale. Una delle principali responsabilità per il gestore della rete in un'organizzazione è quello di istituire un Qualità del Servizio di politica e di garantire che i meccanismi sono in atto per rispondere a tale obiettivo.

Fornire la sicurezza della rete

L'infrastruttura di rete, servizi, e i dati contenuti su computer di rete sono di importanza cruciale in quanto personali e di lavoro. Compromettere l'integrità di tali attività potrebbe avere gravi conseguenze e ripercussioni finanziarie. Conseguenze di una violazione della sicurezza della rete potrebbero comprendere:

? Rete che impedisce l'interruzione delle comunicazioni e le transazioni che si verificano, con conseguente perdita di business

? Mancanza di direzione e la perdita di fondi personali o aziendali

? Azienda di proprietà intellettuale (ricerca di idee, brevetti o disegni e modelli) che è stato rubato e utilizzato da un concorrente

? I dettagli dei contratti cliente che divengono noti ai concorrenti o resi pubblici, dando luogo a una perdita di fiducia del mercato nel business

La mancanza di fiducia del pubblico nel settore della privacy, riservatezza, integrità e livelli possono portare a perdita di vendite e di eventuali fallimento di società. Ci sono due tipi di sicurezza di rete che devono essere affrontate per evitare gravi conseguenze: l'infrastruttura di rete di sicurezza e di sicurezza del contenuto. Garanzia di una infrastruttura di rete include la fisica dei dispositivi di sicurezza che forniscono la connettività di rete e di prevenire l'accesso non autorizzato alla gestione del software che risiede su di essi. La sicurezza del contenuto si riferisce a proteggere le informazioni contenute dentro i pacchetti trasmessi attraverso la rete e le informazioni memorizzate sulle periferiche collegate. Quando la trasmissione di informazioni tramite Internet o altra rete avviene, il contenuto dei singoli pacchetti non è facilmente noto ai dispositivi e ai servizi attraverso il quale i pacchetti viaggiano. Strumenti per garantire la sicurezza per il contenuto dei singoli messaggi devono essere attuati in cima ai sottostanti protocolli che regolano come i pacchetti sono formattati, indirizzati e consegnati. Perché il riassemblaggio e l'interpretazione dei contenuti è delegata ai programmi in esecuzione sul singolo di origine e di destinazione dei sistemi, molti degli strumenti di sicurezza e protocolli devono essere attuati in merito a tali sistemi.

Misure di sicurezza adottate in una rete deve:

? prevenire la divulgazione non autorizzati o il furto di informazioni

? prevenire modifiche non autorizzate delle informazioni

? Evitare Denial of Service

Mezzi per raggiungere tali obiettivi comprendono:

? garantire la riservatezza

? mantenere l'integrità di comunicazione

? Garantire la disponibilità

Garantire la riservatezza

Riservatezza dei dati è consentito soltanto dagli autorizzati e destinatari - persone, processi, o dispositivi - per leggere i dati. Che hanno un forte sistema per l'autenticazione degli utenti, far rispettare le password che sono difficili da indovinare, e che richiedono agli utenti di cambiare spesso li aiuta a limitare l'accesso alle comunicazioni e ai dati memorizzati sulla rete e le periferiche collegate. La crittografia dei contenuti garantisce la riservatezza e minimizza divulgazione non autorizzata o il furto di informazioni.

Mantenere l'integrità di comunicazione

L'integrità dei dati significa avere la garanzia che le informazioni non sono state modificate in trasmissione, dal punto di origine alla destinazione. L'integrità dei dati può essere compromessa quando le informazioni sono stati danneggiati - willfully o accidentalmente - prima che il destinatario lo riceve. Fonte integrità è la garanzia che l'identità del mittente è stato convalidato. Fonte integrità è compromessa quando un utente o un dispositivo falsi la sua identità e fornitusce informazioni inesatte a un destinatario. L'uso di firme digitali, algoritmi di hashing e meccanismi di controllo sono modi per fornire fonte e integrità dei dati attraverso una rete per prevenire modifiche non autorizzate delle informazioni.

Garantire la disponibilità

Garantire la riservatezza e integrità sono irrilevanti se le risorse di rete diventano più gravati, o non disponibili a tutti. Disponibilità significa avere l'espressione della tempestiva e affidabile accesso ai servizi di dati per gli utenti autorizzati. Risorse possono non essere disponibili nel corso di un Denial of Service (DoS) o attacco a causa della diffusione di un virus informatico. Dispositivi firewall di rete, insieme a desktop e server software anti-virus in grado di garantire l'affidabilità del sistema e la robustezza di rilevare, gli assalitori, e far fronte a tali attacchi. Edifici con ridondanti infrastrutture di rete, con alcuni singoli punti di guasto, possono ridurre l'impatto di queste minacce. Il risultato dell'attuazione di misure volte a migliorare sia la qualità del servizio e la sicurezza delle comunicazioni di rete rappresenta un aumento della complessità della rete sottostante piattaforma. Come Internet continua ad espandersi per offrire sempre più nuovi servizi, il suo futuro dipende da nuove e più solide architetture di rete in fase di sviluppo che includono tutti i quattro caratteristiche: fault tolerance, scalabilità, la qualità del servizio, e la sicurezza.