Data Link Layer

Data Link Layer - l'accesso ai mezzi di informazione

Data Link Layer - sostegno e il collegamento a servizi di livello superiore

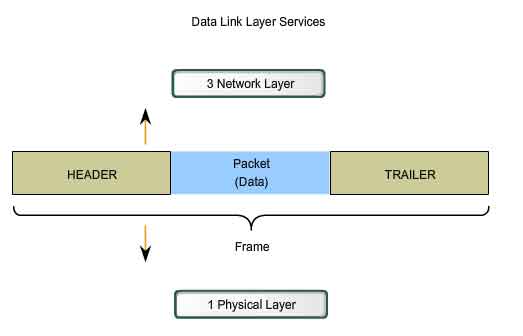

Il Data Link Layer fornisce

un mezzo per lo scambio di dati attraverso una comune media locali.

Il Data Link Layer esegue due servizi di base:

? Consente gli strati superiori per accedere ai mezzi di informazione

utilizzando tecniche come la definizione

? controlla come i dati vengono immessi sul mezzi di comunicazione e viene

ricevuto da mezzi di informazione utilizzando tecniche come mezzi di controllo

di accesso e di errore di rilevamento

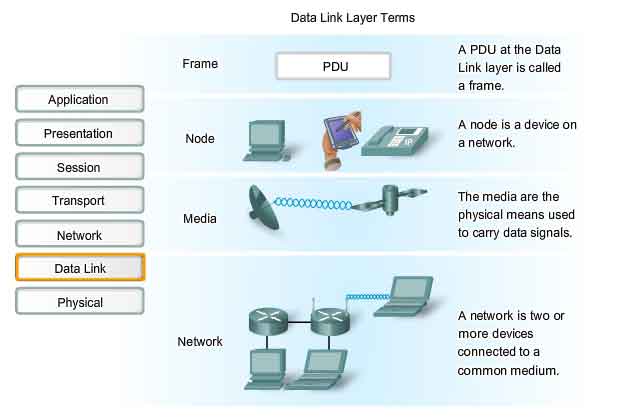

Come a ciascuno dei livelli OSI, ci sono termini specifici di questo livello:

Frame - i dati Link Layer PDU

Nodo - Il Layer 2 notazione per i dispositivi di rete

collegata ad un comune medio

Media / medio (fisica) * - I mezzi fisici per il trasferimento di informazioni

tra due nodi

Rete (fisica) ** - Due o più nodi collegati a un comune medio

Il Data Link Layer è responsabile per lo scambio di fotogrammi tra i nodi sui mass-media di una rete

fisica.

* E 'importante capire il significato delle parole e dei mezzi di medie nel

contesto di questo capitolo. Qui, queste parole si

riferiscono al materiale che esercita effettivamente i segnali che

rappresentano i dati trasmessi. Mezzi di informazione è il fisico cavo in rame,

fibra ottica, o attraverso l'atmosfera che i segnali

di viaggio. In questo capitolo mezzi di informazione

non si riferisce al contenuto di programmazione come ad esempio l'audio,

animazione, televisione e video utilizzato come quando ci si riferisce ai

contenuti digitali e multimediali.

** Una rete fisica è diverso da una logica di rete. Logico reti sono definiti a livello di rete da parte del

regime di gerarchico schema di indirizzamento. Reti

fisiche rappresentano l'interconnessione dei dispositivi su una

comune mezzi di informazione. A volte, una rete fisica è anche indicato

come segmento di rete.

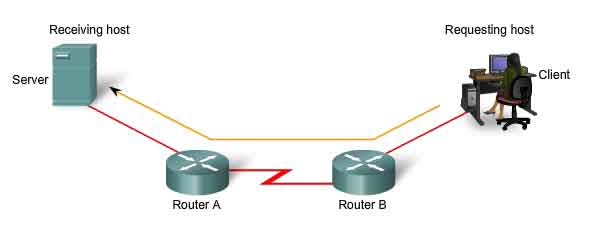

Livello superiore di accesso ai mezzi di informazione

Come abbiamo discusso, un modello di rete consente a ciascun livello di

funzionare con il minimo interesse per i ruoli degli altri strati. Il Data Link

Layer allevia gli strati superiori della responsabilità di mettere i dati sulla rete

e la ricezione di dati dalla rete. Questo livello fornisce servizi per

sostenere i processi di comunicazione per ciascun mezzo su cui dati devono

essere trasmessi. In un qualsiasi scambio di pacchetti di rete di livello, ci possono

essere numerose Data Link layer e mezzi di

transizioni. Ad ogni salto lungo il percorso, un

intermediario dispositivo - di solito un router -

accetta frame da un mezzo, decapsulates

il frame, quindi in avanti il pacchetto in una nuova frame adeguata

al mezzo di tale segmento di rete fisica. Dati immaginare una conversazione tra

due host distanti, come ad esempio un PC a Parigi con

un server Internet in Giappone. Anche se i due host possono essere comunicanti con

il loro livello di rete peer protocolli IP (per

esempio), è probabile che numerose Data Link Layer protocolli vengono utilizzati per

il trasporto dei pacchetti IP su vari tipi di reti LAN e WAN. Questo scambio di pacchetti tra

due host richiede una diversità di protocolli che

devono esistere a livello di Data Link. Ogni

transizione a un router potrebbe richiedere un diverso livello di Data Link protocollo per

il trasporto su un nuovo supporto. Avviso

nella figura che ogni collegamento tra dispositivi utilizza un supporto diverso.

Tra il PC e il router può essere un collegamento Ethernet. I router sono connessi

tramite un collegamento via satellite, e il computer portatile è collegato

attraverso un collegamento senza fili per l'ultimo router.

In questo esempio, come un pacchetto IP si reca dal PC

al portatile, sarà incapsulato in frame Ethernet, decapsulated,

trasformati, e poi incapsulato in un nuovo collegamento dati frame di

attraversare il link satellitari. Per l'ultimo

anello, il pacchetto si utilizza un collegamento wireless di dati da frame il router

portatile. Il Data Link Layer isola in modo efficace i processi di comunicazione a livelli

più elevati della media transizioni che possono verificarsi end-to-end.

Un pacchetto viene ricevuto da e diretto a un

protocollo di livello superiore, in questo caso IPv4 o IPv6, che non ha bisogno

di essere consapevoli di quali mezzi di comunicazione dovrà usare. Senza di

Data Link Layer, un protocollo di livello di rete, quali IP, avrebbero a prendere

disposizioni per il collegamento ad ogni tipo di supporto che potrebbe esistere lungo un

percorso di consegna. Inoltre, IP dovrebbe adeguare ogni volta una nuova

tecnologia di rete o medio è stato sviluppato. Questo

processo potrebbe impedire al protocollo di rete e mezzi di innovazione

e sviluppo. Questo è un motivo chiave per l'uso di un approccio stratificato

alla creazione di reti. La gamma di Data Link Layer servizi deve includere tutti

i tipi attualmente in uso dei mezzi di informazione e metodi per l'accesso ai

loro. A causa del numero di servizi di comunicazione forniti dal

Data Link Layer, è difficile generalizzare il loro ruolo e fornire esempi di un generico

insieme di servizi. Per questo motivo, si ricorda che qualsiasi protocollo può o non

può sostenere tutti questi Data Link

Layer servizi.

ISO 7498 :

http://www.sigcomm.org/standards/iso_stds/OSI_MODEL/ISO_IEC_7498-1.TXT

Internetworking Basics :

http://www.cisco.com/univercd/cc/td/doc/cisintwk/ito_doc/introint.htm#wp1020777

MTU :

http://www.tcpipguide.com/free/t_IPDatagramSizeMaximumTransmissionUnitMTUFragmentat.htm

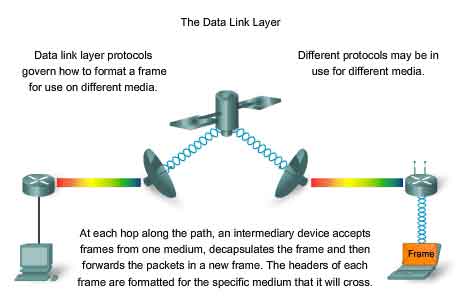

Data Link Layer - controllo di trasferimento attraverso i media locali

Layer 2 specificare i protocolli di incapsulamento di

un pacchetto in una frame e le tecniche per ottenere il pacchetto incapsulato

in campo e fuori ciascun mezzo. La tecnica utilizzata per ottenere la frame e

la disattivazione dei mezzi di informazione è chiamato i mezzi di controllo di accesso metodo.

Che i dati vengano trasferiti in un certo numero di altri mezzi, diversi mezzi di metodi di

controllo di accesso può essere richiesto, nel corso di una sola comunicazione.

Ogni ambiente di rete che incontrano i pacchetti di

viaggio in quanto da un host locale a un host remoto può avere caratteristiche diverse.

Per esempio, un ambiente di rete può essere composto da molti

ospiti sostenendo di accedere alla rete medio su base ad hoc. Un altro ambiente

può essere costituito da una connessione diretta tra due soli dispositivi su

cui i flussi di dati in sequenza come bit in modo ordinato. I mezzi di

controllo di accesso metodi descritti dal Data Link Layer protocolli di definire

i processi che i dispositivi di rete possono accedere alla rete di media e

trasmettere i frame in diversi ambienti di rete. Un

nodo che è un fine dispositivo utilizza un adattatore per effettuare la connessione alla rete.

Ad esempio, per connettersi ad una LAN, il dispositivo

sarebbe opportuno utilizzare la scheda di rete (NIC) per la connessione alla

LAN mezzi di informazione. L'adattatore gestisce

l'elaborazione e mezzi di controllo di accesso.

Intermediario a dispositivi come ad esempio un router,

dove il tipo di supporto potrebbe cambiare per ogni rete collegata, fisiche

diverse interfacce sul router vengono utilizzati per incapsulare il pacchetto nella frame

appropriata, e un adeguato supporto di controllo di accesso metodo è utilizzato per accedere a

ogni link. Il router nella

figura ha un interfaccia Ethernet per la connessione alla LAN e una interfaccia seriale per la

connessione a WAN. Come il router processi di frame, di utilizzare

Data Link Layer servizi per

ricevere la frame da un mezzo, decapsulate al Layer 3 PDU, ri-incapsulare la

distribuzione in un nuovo frame, e posizionare il

frame a medio dei prossimi link della rete.

Data Link Layer - Creazione di un frame

La descrizione di un frame è un elemento chiave di ogni

livello Data Link protocollo. Data Link Layer protocolli richiedono

informazioni di controllo per consentire i protocolli di funzionare. Controllo

informazioni possono dire:

? Quali sono i nodi in comunicazione con l'altro

? Quando la comunicazione tra i singoli nodi inizia e quando finisce

? Quali errori si sono verificati mentre i nodi comunicati

? Quali nodi di comunicare prossimo

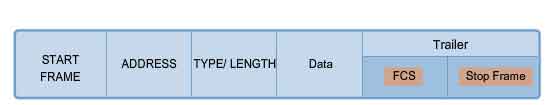

Il Data Link Layer prepara

un pacchetto per il trasporto attraverso i mezzi di comunicazione locali di

incapsulare con una intestazione e di un rimorchio per creare una frame. A

differenza degli altri PDUs che sono stati discussi

in questo corso, il Data Link

Layer frame comprende:

? Dati - Il pacchetto dal livello di rete

? Header - Contiene le informazioni per il controllo,

come ad esempio affrontare, ed è situato all'inizio della PDU

? Trailer - Contiene le informazioni per il controllo aggiunto alla fine del PDU

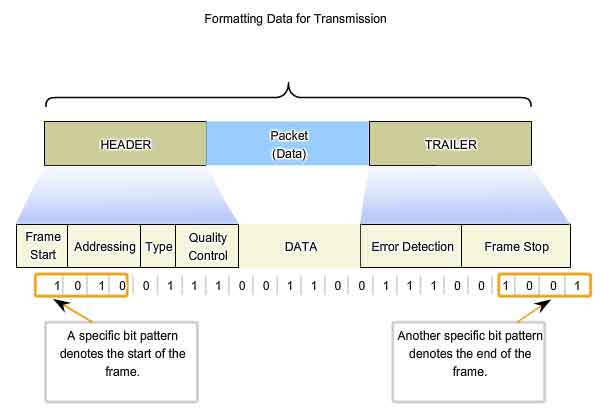

Formattazione per la trasmissione dati

Quando i dati viaggiano sui mezzi d'informazione, esso è convertito in un

flusso di bit, o 1s e 0s. Se un nodo riceve lungo

flussi di bit, in che modo determinare una frame in cui si avvia e si arresta

o di bit che rappresentano l'indirizzo?

Framing rompe il ruscello in decifrabili

raggruppamenti, con informazioni di controllo inserito nella intestazione

e rimorchio come valori nei diversi campi. Questo formato dà segnali fisici di

una struttura che può essere ricevuto da nodi e decodificati in pacchetti a

destinazione.

Tipi di campi tipici includono:

? Avviare e arrestare indicatore campi - L'inizio e la fine dei limiti della frame

? l'assegnazione dei nomi o relativi campi

? campo Tipo - Il tipo di PDU contenute nel quadro

? Qualità - campi di controllo

? Un campo dati-La frame carico utile (livello di rete a pacchetto)

Campi alla fine della frame forma il rimorchio. Questi campi sono utilizzati

per il rilevamento di errore e segnerà la fine del

frame. Non tutti i protocolli di includere tutti questi campi. Le norme per uno specifico

protocollo Data Link definire il quadro effettivo formato. Esempi di

formati frame verranno discussi alla fine di questo

capitolo.

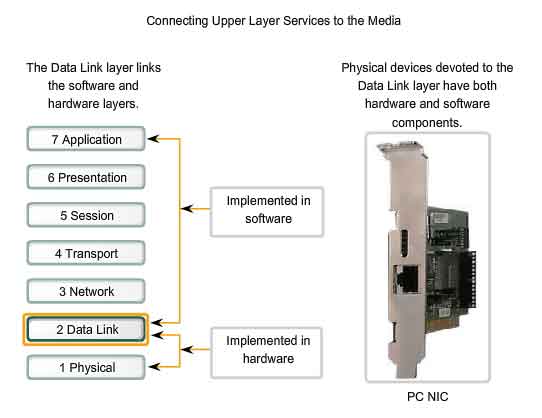

Data Link Layer - Collegamento livello superiore di servizi ai mezzi di informazione

Il Data Link Layer esiste

come uno strato di collegamento tra il software dei processi degli strati sopra

di esso e il livello fisico al di sotto di essa. Come tale, essa prepara il

livello di rete per la trasmissione di pacchetti attraverso una qualche forma

di mezzi di informazione, sia essa di rame, fibra, o

l'atmosfera. In molti casi, il livello di Data Link si incarna come entità fisica, come ad

esempio una scheda scheda di interfaccia di rete (NIC), che inserisce nel bus

di sistema di un computer e rende la connessione tra processi software in

esecuzione sul computer e supporti fisici. La scheda NIC non

è solo una entità fisica, tuttavia. Software associato della scheda NIC

con la scheda NIC consente di svolgere le sue funzioni di intermediario

di preparare i dati per la trasmissione e la codifica dei dati come segnali da

inviare per la loro mezzi di informazione.

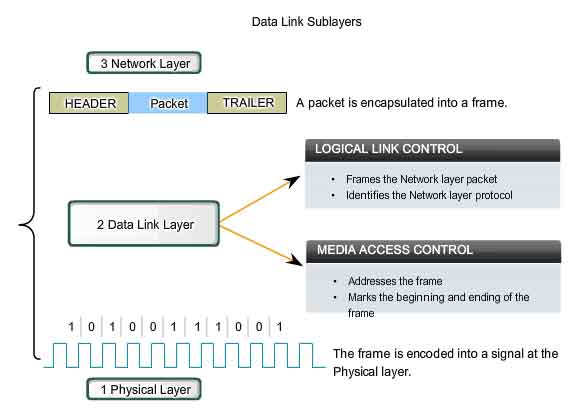

Datalink Sublayers

A sostegno di una grande varietà di funzioni di rete,

di Data Link Layer è spesso

diviso in due sublayers: un sublayer superiore e uno inferiore sublayer.

? Il sublayer definisce il software di processi che

forniscono servizi a livello di rete i protocolli.

? La parte inferiore sublayer definisce i mezzi di accesso processi svolti dal hardware.

La separazione di Data Link Layer in sublayers consente di un tipo di frame, definita dal

livello superiore di accedere a diversi tipi di mezzi di informazione

definita dal livello inferiore. Questo è il caso in molte tecnologie LAN, tra

cui Ethernet.

I due comuni LAN sublayers sono:

Logical Link Control

Logical Link Control (LLC)

i luoghi di informazioni nel frame che identifica livello di rete protocollo viene utilizzato per la frame.

Questa informazione consente a più protocolli Layer 3, come ad esempio IP e IPX, di utilizzare la stessa interfaccia di rete e

media.

Media Access Control

Media Access Control (MAC), prevede livello Data Link e indirizzi e delimitazione dei dati secondo i requisiti fisici segnalazione di

medio e il tipo di Data Link layer di protocollo in uso.

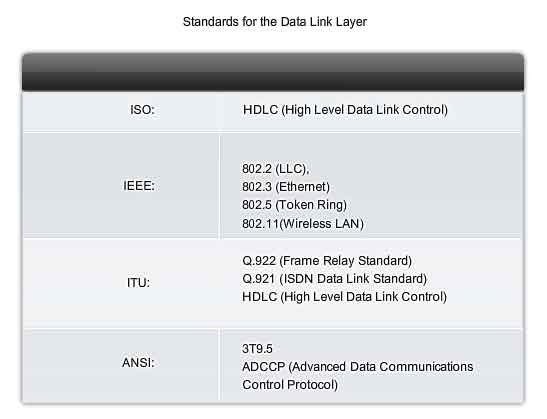

Data Link Layer - standard

A differenza dei protocolli di strati superiori del protocollo TCP / IP suite,

Data Link Layer protocolli

non sono generalmente definite da Request

for Comments (RFC). Anche

se Internet Engineering Task Force (IETF) mantiene il funzionale protocolli e servizi per

il protocollo TCP / IP suite in alto a strati, l'IETF non definisce le funzioni e il

funzionamento di tale modello di accesso alla rete strato. Il protocollo TCP / IP Network

Access livello è l'equivalente del OSI e Data Link layer fisico. Questi due

strati, verranno discussi in capitoli distinti per un

esame più attento. I protocolli e funzionali servizi a livello Data Link sono descritti da

organizzazioni di ingegneria

(come ad esempio IEEE, ANSI, e UIT) e imprese di comunicazione. Ingegneria

organizzazioni pubbliche e fissare standard aperti e protocolli. Comunicazioni

società possono impostare e utilizzare protocolli

proprietari per trarre vantaggio dalle nuove progressi tecnologici o di

opportunità di mercato. Data Link Layer servizi e le specifiche sono definite da più norme

in base a una serie di tecnologie e mezzi di informazione a cui i protocolli di

applicazione. Alcune di queste norme di integrare tanto Layer 2 e Layer 1 servizi.

Ingegneria organizzazioni che definiscono gli standard aperti e protocolli che

si applicano al di Data Link layer includono:

? International Organization for Standardization (ISO)

? Istituto di Elettrotecnica ed Elettronica Engineers (IEEE)

? American National Standards Institute (ANSI)

? Unione internazionale delle telecomunicazioni (UIT)

A differenza dei protocolli di livello superiore, che sono attuate

principalmente in software come ad esempio il sistema operativo host o applicazioni specifiche,

Data Link Layer processi si svolgono sia nel software e

hardware. I protocolli a questo livello sono attuate entro il elettronica delle schede di rete

con cui il dispositivo si connette a rete fisica. Ad esempio, un dispositivo di applicazione

dell'accordo di Data Link Layer su un computer sarebbe la scheda di interfaccia di rete (NIC).

Per un computer portatile, una scheda wireless

PCMCIA è comunemente utilizzato. Ognuna di queste schede è l'hardware che è conforme alle norme

Layer 2 e protocolli.

http://www.iso.org

http://www.ieee.org

http://www.ansi.org

http://www.itu.int

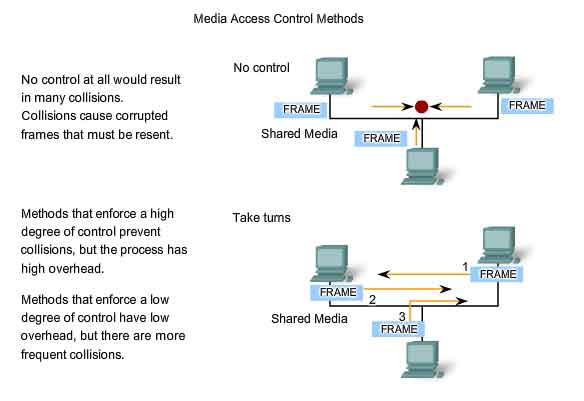

Media Access Control Techniques

Immissione dati sul supportoLa disciplina che colloca i dati su frame dei media è noto come mezzi di controllo di accesso. Tra le differenti implementazioni dello strato Data Link protocolli, ci sono diversi metodi per controllare l'accesso ai mezzi di informazione. Questi mezzi di controllo di accesso tecniche di definire se e come i nodi parti i mezzi di informazione. Media Access Control è l'equivalente del traffico norme che regolano l'ingresso dei veicoli a motore su una carreggiata. La mancanza di mezzi di controllo di accesso sarebbe l'equivalente di veicoli ignorando tutte le altre che entrano traffico e la strada, senza riguardo agli altri veicoli. Tuttavia, non tutte le strade e le entrate sono gli stessi. Traffico possibile immettere la strada di una fusione, di attesa per sua volta a una fermata segno, o di obbedire segnale luci. Il conducente segue un diverso insieme di regole per ogni tipo di ingresso. Allo stesso modo, ci sono diversi modi per regolamentare l'immissione di fotogrammi su i mezzi di informazione. I protocolli a livello di Data Link definire le regole per l'accesso ai diversi mezzi di informazione. Alcuni mezzi di controllo di accesso utilizzare metodi altamente controllato processi al fine di garantire che i frame sono immessi sul sicuro i mezzi di informazione. Questi metodi sono definite da protocolli sofisticati, che richiedono meccanismi che introducono overhead sulla rete.

Il metodo di accesso di mezzi di controllo dipende da:

? Media condivisione - Se e in che modo i nodi parti i media

? Topologia - Come la connessione tra i nodi sembra di Data Link Layer

Media Access Control in comune mezzi di informazione

Alcune topologie di rete condividono un comune medio con più nodi. In qualsiasi momento, non vi può essere un numero di dispositivi di tentare di inviare e ricevere dati utilizzando la rete di mezzi di informazione. Ci sono regole che governano il modo in cui tali dispositivi parti i mezzi di informazione.

Vi sono due mezzi di metodi di controllo di accesso in comune mezzi di informazione:

? Controllata - Ogni nodo ha il suo tempo di utilizzo medio

? basato discordia-- Tutti i nodi di competere per l'uso di medio

Accesso controllato in un mezzo di informazione condiviso

Quando si usa il metodo di accesso controllato, i dispositivi di rete, a turno, in sequenza, per accedere alle medie. Questo metodo è conosciuto anche come previsto l'accesso o deterministico. Se un dispositivo non la necessità di accedere al supporto, la possibilità di utilizzare il mezzo passa a quello successivo dispositivo in linea. Quando un dispositivo luoghi una frame sui mezzi d'informazione, nessun altro dispositivo può farlo fino a quando il frame è arrivato a destinazione e sono stati trasformati dalla destinazione.

Accesso controllato, anche se è ben ordinata e fornisce un throughput prevedibile, deterministico metodi possono essere poco efficaci a causa di un dispositivo deve attendere il proprio turno prima di poter utilizzare il mezzo.

Accesso a base di contesa al mezzo di informazione condiviso

Anche come non deterministico, contesa a base di metodi di consentire a qualsiasi dispositivo tenta di accedere a medio ogni volta che ha dati da inviare. Per prevenire il caos completo ai mezzi di informazione, questi metodi utilizzare un CSMA (CSMA) al primo processo di rilevare se i mezzi di trasporto è un segnale. Se un vettore segnale sui mezzi d'informazione da un altro nodo viene rilevato, significa che un altro dispositivo sta trasmettendo. Quando il dispositivo di tentare di trasmettere vede che i media è occupato, esso attendere e riprovare dopo un breve periodo di tempo. Se nessun vettore segnale viene rilevato, il dispositivo trasmette i dati. Ethernet e reti wireless uso contesa basato su mezzi di controllo di accesso. E 'possibile che il processo CSMA non andrà a buon fine e due dispositivi trasmettono allo stesso tempo. Questo si chiama un dati collisione. Se ciò si verifica, i dati inviati da entrambi i dispositivi siano danneggiati e dovrà essere nuovamente. Contesa a base di mezzi di accesso metodi di controllo non hanno l'overhead di metodi di accesso controllato. Un meccanismo di monitoraggio per cui è accenderlo per accedere ai mezzi di informazione non è necessaria. Tuttavia, la tesi basata su sistemi non scala bene sotto pesanti mezzi di uso. Come l'uso e il numero di nodi aumenta, la probabilità di successo dei media di accesso senza una collisione diminuisce. Inoltre, i meccanismi di recupero necessari per correggere errori dovuti a queste collisioni diminuisce ulteriormente il volume.

CSMA di solito è implementato in combinato disposto con un metodo per risolvere i mezzi di contesa. I due metodi comunemente usati sono:

CSMA / collision detection

In CSMA / Collision Detection (CSMA / CD), il dispositivo controlla i media per la presenza di un segnale dati. Se un segnale dati è assente, il che indica che i mezzi di informazione è libera, il dispositivo trasmette i dati. Se i segnali sono poi rilevato che la mostra è stata un altro dispositivo che trasmette al tempo stesso, tutti i dispositivi e interrompere l'invio di riprovare più tardi. Forme tradizionali di Ethernet utilizzare questo metodo.

CSMA / Collision Avoidance

In CSMA / Collision Avoidance (CSMA / CA), il dispositivo esamina i mezzi di comunicazione per la presenza di un segnale dati. Se il supporto è libero, il dispositivo invia una notifica per tutti i supporti del proprio intento di utilizzarlo. Il dispositivo invia i dati. Questo metodo è usato da 802,11 tecnologie di rete senza fili.

Media Access Control per non condivisa Media

Media Access Control protocolli per non condivisa media richiedono poco o nessun controllo prima immissione sul frame i mezzi di informazione. Questi protocolli sono più semplici regole e le procedure per mezzi di controllo di accesso. Tale è il caso di punto a punto topologie. Nel punto a punto topologie, i mezzi di interconnette solo due nodi. In questo accordo, i nodi non hanno a condividere con i mezzi di altri host o determinare se un quadro è destinato a tale nodo. Pertanto, Data Link Layer protocolli hanno poco a che fare per il controllo di non condivisa mezzi di accesso.

Full duplex e half duplex

Nel punto a punto collegamenti, il Data Link Layer deve esaminare se la comunicazione è half-duplex o full-duplex.

Vedere le differenze in figura nei due metodi. Half-duplex mezzi di comunicazione che i dispositivi possono trasmettere e ricevere sui mezzi d'informazione, ma non possono farlo contemporaneamente. Ethernet ha stabilito norme di arbitrato per la risoluzione delle controversie derivanti da casi in cui più di una stazione di tentativi di trasmettere allo stesso tempo. In comunicazione full-duplex, entrambi i dispositivi in grado di trasmettere e ricevere sui mezzi d'informazione allo stesso tempo. Il Data Link Layer si assume che i media è disponibile per la trasmissione di entrambi i nodi in qualsiasi momento. Pertanto, non vi è alcun supporto necessario arbitrato in Data Link Layer. I dettagli specifici di un media access control tecnica può essere esaminate solo studiando un protocollo specifico. All'interno di questo corso, ci studio tradizionali Ethernet, che utilizza CSMA / CD. Altre tecniche saranno coperti in seguito corsi.

Topologia Logica Vs Topologia Fisica

La topologia di una rete è l'accordo o il rapporto di dispositivi di rete e le interconnessioni tra di loro. Topologie di rete possono essere visualizzate a livello fisico e il livello logico.

La topologia fisica è un accordo dei nodi e le connessioni fisiche tra di loro. La rappresentazione di come i media è utilizzato per interconnettere i dispositivi è la topologia fisica. Questi saranno coperti in capitoli successivi di questo corso.

Una topologia logica è il modo in cui una rete trasferimenti frame da un nodo all'altro. Il presente accordo consiste di connessioni virtuali tra i nodi di una rete indipendente di loro il layout fisico. Questi percorsi del segnale logico sono definite dai Data Link Layer protocolli. Il Data Link Layer "vede" la logica di una topologia di rete quando il controllo di accesso ai dati per i mezzi di informazione. Essa è la logica topologia che influenza il tipo di frame di rete e dei mezzi di controllo di accesso utilizzato.

Il fisico o cablate topologia di una rete, molto probabilmente non è la stessa della topologia logica.

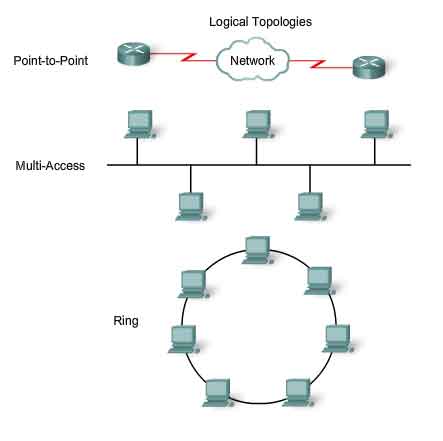

Topologia logica di una rete è strettamente legato al meccanismo utilizzato per gestire l'accesso alla rete. Metodi di accesso fornire le procedure per gestire l'accesso alla rete in modo tale che tutte le stazioni hanno accesso. Quando più entità condividono gli stessi mezzi di informazione, qualche meccanismo deve essere in grado di controllare l'accesso. Metodi di accesso sono applicate alle reti di regolamentare questi media di accesso. Metodi di accesso verranno discussi più in dettaglio più avanti. Logica e fisica topologie tipicamente utilizzato nelle reti sono:

? Point-to-Point

? Multi-Access

? Ring

La logica di queste implementazioni di topologie e dei loro associati mezzi di accesso metodi di controllo sono considerati nelle seguenti sezioni.

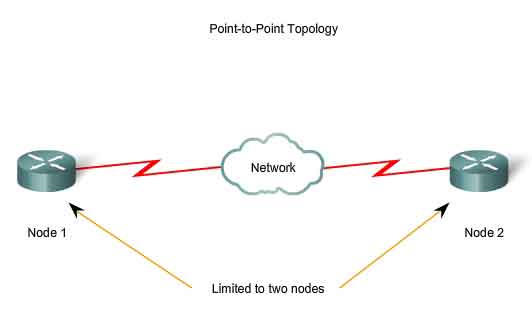

Topologia Point-to-Point

Un punto a punto topologia collega due nodi direttamente insieme, come mostrato in figura. In reti di dati a punto a punto topologie, i mezzi di accesso del protocollo di controllo può essere molto semplice. A tutti i frame i mezzi di informazione possono viaggiare solo da o verso i due nodi. Le frame sono posti sui mezzi d'informazione da parte del nodo ad una estremità e adottare al di fuori dei media dal nodo a l'altra estremità del punto a punto del circuito.

Nelle reti punto a punto , se i dati possono solo flusso in una direzione alla volta, sta funzionando come un half-duplexlink. Se i dati di flusso in grado di successo in tutto il link da ogni nodo al tempo stesso, è un full-duplex link.

Data Link Layer protocolli potrebbe fornire più sofisticati mezzi di controllo di accesso per i processi logico punto a punto topologie, ma questo non farebbe che aggiungere inutili overhead di protocollo.

Logico Point-to-Point Networks

Alla fine i nodi in una comunicazione punto a punto della rete può essere fisicamente collegati tramite una serie di dispositivi intermedi. Tuttavia l'uso di dispositivi fisici nella rete non pregiudica la logica topologia. Come illustrato nella figura, la sorgente e il nodo di destinazione possono essere indirettamente collegati tra loro su alcune distanza geografica. In alcuni casi, la connessione logica tra nodi forme ciò che è chiamato un circuito virtuale. Un circuito virtuale è una connessione logica creato all'interno di una rete tra due dispositivi di rete. I due nodi che alle due estremità del circuito virtuale di scambio con le frame a vicenda. Questo si verifica anche se le frame sono diretti attraverso le periferiche intermedie. Circuiti virtuali sono importanti costrutti logici di comunicazione utilizzati da alcuni Layer 2 tecnologie. I mezzi di metodo di accesso utilizzato dal protocollo Data Link è determinato dalla logica point-to-point topologia, non la topologia fisica. Ciò significa che il logico punto a punto di connessione tra due nodi non deve necessariamente essere tra due nodi fisici ad ogni fine di un unico collegamento fisico.

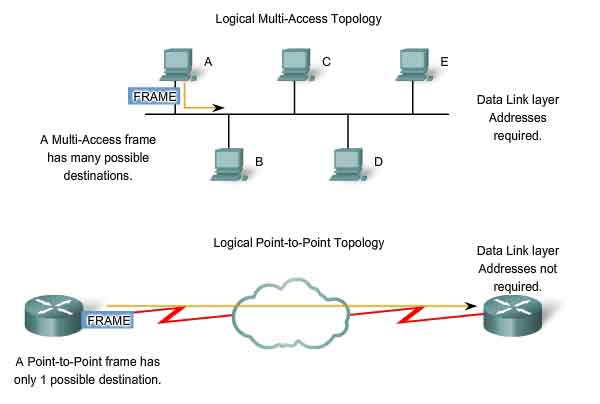

Topologia Multi-accesso

Una logica di accesso multi-topologia consente a un numero di nodi per comunicare con gli stessi mezzi di informazione condivisa. I dati da un solo nodo può essere immesso sul supporto in qualsiasi momento. Ogni nodo vede tutti i fotogrammi che sono in mezzo, ma solo il nodo a cui la struttura è indirizzata processi i contenuti del frame. Molti nodi che hanno accesso a parti medio richiede una Data Link mezzi di controllo di accesso metodo di regolamentare la trasmissione di dati e di ridurre quindi le collisioni tra i diversi segnali. I mezzi di controllo di accesso metodi utilizzati da logiche multi-accesso topologie sono tipicamente CSMA / CD o CSMA / CA. Tuttavia, passando token metodi possono anche essere utilizzati. Un certo numero di mezzi di tecniche di controllo di accesso sono disponibili per questo tipo di logica topologia. Il Data Link Layer protocollo precisa i mezzi di controllo di accesso metodo in grado di fornire un adeguato equilibrio tra controllo frame, frame di protezione, e di sovraccarico della rete.

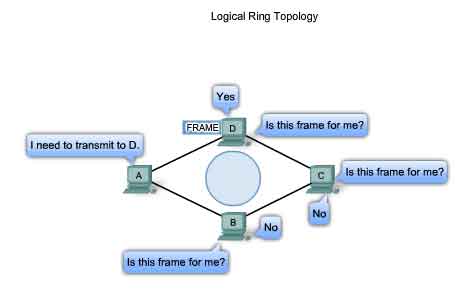

Topologia ad Anello

In un anello logico topologia, ogni nodo riceve a sua volta un frame. Se il frame non è indirizzata al nodo, il nodo passa la frame per il prossimo nodo. Questo permette un anello per l'utilizzo di un mezzi di informazione controllati di controllo di accesso tecnica chiamata passando token. Nodi di un anello logico topologia rimuovere la struttura dal ring, esaminare l'indirizzo, e inviarlo a se non viene affrontata da questo nodo. In un anello, tutti i nodi attorno al ring-tra l'origine e la destinazione nodo esaminare la frame. Ci sono più mezzi di tecniche di controllo di accesso che potrebbe essere utilizzato con un anello logico, a seconda del livello di controllo richiesto. Ad esempio, solo un fotogramma alla volta di solito è esercitata dai media. Se non vi è alcun dato trasmesso, un segnale (conosciuto come un token) può essere immesso in media e un nodo può solo mettere un frame di dati sui mezzi d'informazione quando si ha il token. Ricordiamo che il Data Link Layer "vede" un anello logico topologia. L'effettiva topologia di cablaggio fisico potrebbe essere un altro topologia.

Media Access Control e indirizzi e definizione dei dati

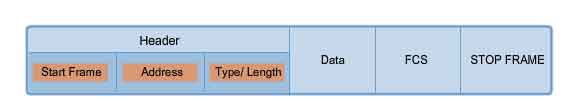

Protocollo Data Link Layer - Il frameRicordo che, anche se ci sono molti diversi Data Link Layer protocolli che descrivono Data Link layer frame, ogni tipo di frame ha tre parti di base:

? Header

? Dati

? Trailer

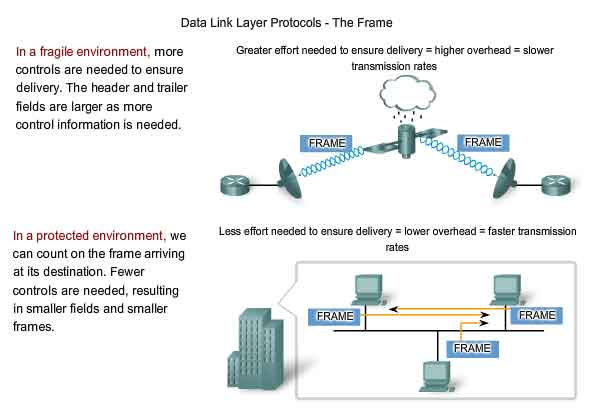

Tutti i dati Link Layer incapsulare i protocolli Layer 3 PDU entro il campo dati del frame. Tuttavia, la struttura del frame e campi contenuti nella intestazione e rimorchio variano secondo il protocollo. Il Data Link Layer protocollo descrive le caratteristiche necessarie per il trasporto di pacchetti tra i vari mezzi di informazione. Queste caratteristiche del protocollo sono integrati nel incapsulamento del frame. Quando la frame arriva a destinazione e il protocollo Data Link prende la frame fuori i mezzi di comunicazione, l'elaborazione di informazioni viene letto e scartato. Non c'è un fotogramma struttura che soddisfa le esigenze di tutti i dati di trasporto in tutti i tipi di media. Come illustrato nella figura, a seconda dell'ambiente, la quantità di informazioni di controllo necessari nel quadro varia a corrispondere i mezzi di controllo di accesso requisiti dei mezzi di informazione e topologia logica.

Framing - Ruolo dell' Header

Il frame contiene le informazioni di controllo specificati dal Data Link Layer protocollo specifico per la topologia logica e dei media utilizzati. Frame informazioni di controllo è univoco per ogni tipo di protocollo. Esso viene utilizzato dal protocollo Layer 2 per fornire funzionalità richieste dalla comunicazione ambiente.

Tipica frame campi includono:

? Avviare Frame campo - Indica l'inizio del frame

? origine e di destinazione campi indirizzo - Indica l'origine e la destinazione nodi sui mezzi d'informazione

? Priorità / Qualità del Servizio di settore - Indica un tipo particolare di servizi di comunicazione per la trasformazione

? campo Tipo - Indica il livello superiore di servizio contenute nel quadro

? il controllo delle connessioni logiche campo - utilizzato per stabilire una connessione logica tra nodi

? collegamento fisico campo di controllo - utilizzato per stabilire i mezzi di collegamento

? Il controllo di flusso campo - utilizzato per avviare e fermare il traffico sui mass-media

? La congestione campo di controllo - Indica la congestione nei mezzi di informazione

I nomi dei campi di cui sopra non specifico campi sono elencati come esempi. Data Link diversi protocolli di livello possono utilizzare diversi campi da quelli menzionati. Perché le finalità e le funzioni di Data Link Layer protocolli sono legate a particolari topologie e media, ogni protocollo deve essere esaminato per acquisire una comprensione approfondita del suo frame struttura. Come i protocolli sono discussi in questo corso, ulteriori informazioni sulla struttura del frame viene spiegato.

Indirizzamento - Dove il frame è diretto

I dati Link Layer affrontare prevede che viene utilizzata per il trasporto della struttura in tutta l'condivisa media locali. Dispositivo di indirizzi di questo livello sono denominati indirizzi fisici. Data Link Layer affrontare è contenuta nel quadro di intestazione e specifica la frame nodo di destinazione sulla rete locale. La frame intestazione può contenere anche la fonte indirizzo del frame. A differenza di Layer 3 indirizzi logici che sono gerarchici, gli indirizzi fisici non indicano rete su ciò che il dispositivo si trova. Se il dispositivo viene spostato in un'altra rete o subnet, sarà ancora funzione con lo stesso Layer 2 indirizzo fisico. Perché la struttura è utilizzata solo per il trasporto di dati tra i nodi attraverso i media locali, il Data Link Layer elettronica è utilizzata solo per il recapito locale. Indirizzi di questo strato non hanno alcun significato al di là della rete locale. Confrontare a questo Layer 3, dove gli indirizzi nel pacchetto sono condotte da host sorgente a host di destinazione indipendentemente dal numero di rete luppolo lungo il percorso. Se il pacchetto nel quadro deve passare su un altro segmento di rete, il dispositivo intermedio - un router - decapsulate la frame originale, creare una nuova frame per il pacchetto, e inviarlo sul nuovo segmento. La nuova struttura si avvarrà di origine e di destinazione affrontare, se necessario, per il trasporto in tutto il pacchetto dei nuovi media.

Requisiti di indirizzamento

La necessità di Data Link Layer affrontare a questo livello dipende dalla topologia logica. Point-to-point topologie, con solo due nodi di interconnessione, non è necessario affrontare. Una volta sul mezzo, il frame ha un solo luogo che può andare. Perché anello e multi-accesso topologie possibile collegare molti nodi su un comune supporto, è necessario affrontare per queste tipologie. Quando raggiunge un frame ogni nodo in topologia, il nodo esamina l'indirizzo di destinazione in intestazione per determinare se è la destinazione del frame.

Framing - Ruolo del Trailer

Data Link Layer protocolli di aggiungere un rimorchio per la fine di ogni quadro. Il rimorchio è utilizzato per determinare se il quadro è arrivato senza errori. Questo processo è chiamato rilevamento di errore. Tieni presente che questa è diversa dalla correzione di errore. Errore di rilevamento viene realizzato mettendo un logico matematico o sintesi dei bit che costituiscono il quadro nel rimorchio.

Frame Check Sequence

Frame Check Sequence (FCS) campo è utilizzato per determinare se si sono verificati errori nella trasmissione e ricezione dei frame. Errore di rilevamento è aggiunto il Data Link Layer perché questo è dove i dati vengono trasferiti attraverso i mezzi di informazione. I mezzi di informazione è un ambiente potenzialmente pericolosi per i dati. I segnali sui mezzi d'informazione potrebbe essere soggetta a interferenze, distorsioni, o perdita che modifica sostanzialmente il bit valori che questi segnali rappresentano. L'errore di rilevamento meccanismo previsto, mediante l'uso del campo FCS scopre la maggior parte degli errori causati ai mezzi di informazione. Al fine di garantire che il contenuto del frame ricevuto a destinazione di partite che il frame che ha lasciato la fonte nodo, un nodo di trasmissione crea una logica sommario del contenuto del frame. Questo è noto come il controllo di ridondanza ciclica (CRC) valore. Questo valore si trova nel Frame Check Sequence (FCS) campo della frame per rappresentare il contenuto della frame. Quando la frame arriva a destinazione il nodo, il nodo ricevente calcola la propria logica di sintesi, o CRC, del frame. Il nodo ricevente confronta i due valori CRC. Se i due valori sono gli stessi, il frame è considerato come sono arrivati trasmessi. Se il valore CRC nel FCS differisce dal CRC calcolati in base al nodo ricevente, il frame viene scartato. C'è sempre la piccola possibilità che un frame con una buona CRC risultato è effettivamente danneggiato. Errori in bit può annullare a vicenda quando il CRC viene calcolato. Protocolli di livello superiore dovrebbe quindi di individuare e correggere questa perdita di dati. Il protocollo utilizzato in Data Link Layer, determinerà se la correzione degli errori si svolgerà. La FCS è utilizzato per rilevare l'errore, ma non ogni protocollo sosterrà correggere l'errore.

Il protocollo Data Link Layer - Il Frame

In una rete TCP / IP, OSI tutti i protocolli Layer 2 lavorare con il protocollo Internet a OSI Layer 3. Tuttavia, l'effettiva Layer 2 protocollo utilizzato dipende dalla logica della topologia della rete e l'attuazione di strato fisico. Data la vasta gamma di supporti fisici utilizzati in tutta la gamma di topologie nella messa in rete, vi sono una corrispondente elevato numero di Layer 2 protocolli in uso.

Protocolli che verranno coperti nel CCNA corsi comprendono:

? Ethernet

? Point-to-Point Protocol (PPP)

? ad alto livello Data Link Control (HDLC)

? Frame Relay

? Asynchronous Transfer Mode (ATM)

Ogni protocollo esegue mezzi di controllo di accesso per determinate Layer 2 topologie di logica. Ciò significa che una serie di diversi dispositivi di rete possono fungere da nodi che operano a livello Data Link al momento di attuare questi protocolli. Questo tipo di dispositivi sono la scheda di rete o schede di interfaccia di rete (NIC) su computer e le interfacce sul router e switch Layer 2. Il Layer 2 protocollo utilizzato per una particolare topologia di rete è determinato dalla tecnologia utilizzata per attuare tale topologia. La tecnologia è, a sua volta, dipende dalle dimensioni della rete - in termini di numero di host e la portata geografica - e servizi forniti attraverso la rete.

Tecnologia LAN

Una rete locale in genere utilizza una larghezza di banda ad alta tecnologia che è in grado di sostenere un gran numero di host. Una LAN relativamente piccola area geografica (un unico edificio o di un edificio multi-campus) e la sua alta densità di utenti di rendere questa tecnologia costo / efficacia.

Tecnologia WAN

Tuttavia, utilizzando una larghezza di banda ad alta tecnologia è di solito non costo-efficace per Wide Area Network che coprono ampie aree geografiche (città o più città, ad esempio). Il costo della lunga distanza collegamenti fisici e la tecnologia utilizzata per portare i segnali su quelle distanze in genere di risultati in capacità di larghezza di banda inferiore. Differenza di larghezza di banda di risultati in normalmente l'uso di differenti protocolli per le LAN e WAN.

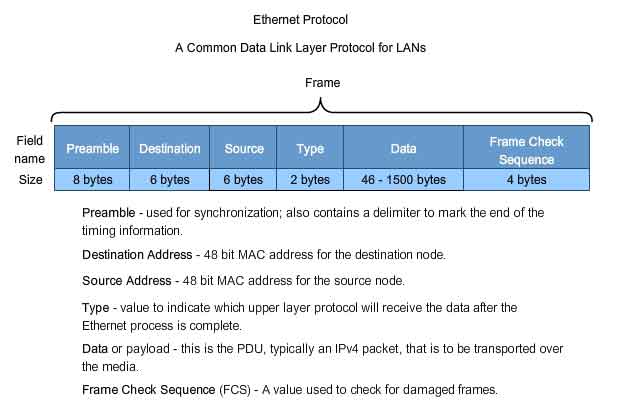

Protocollo Ethernet per le LAN

Ethernet è una famiglia di tecnologie di rete che sono definiti in IEEE 802,2 e 802,3. Ethernet standard definire sia il Layer 2 protocolli e le tecnologie Layer 1. Ethernet è il più ampiamente utilizzato la tecnologia LAN e supporta dati larghezze di banda di 10, 100, 1000 o 10000 Mbps. Il frame di base e il formato IEEE sublayers di livelli OSI 1 e 2 restare coerente in tutte le forme di Ethernet. Tuttavia, i metodi di individuazione e di immissione dati sul supporto variare con diverse implementazioni. Ethernet fornisce connessione unacknowledged nel corso di un servizio condiviso utilizzando mezzi di CSMA / CD come i mezzi di metodi di accesso. Mezzi di informazione condivisa richiede che il pacchetto Ethernet uso di un Data Link Layer indirizzo per individuare la fonte e la destinazione nodi. Come con la maggior parte dei protocolli LAN, questo indirizzo viene indicato come l'indirizzo MAC del nodo. Un indirizzo MAC Ethernet è di 48 bit ed è generalmente rappresentati in formato esadecimale. Ethernet frame ha molti campi, come mostrato in figura. A livello di Data Link, la frame struttura è quasi identica per tutte le velocità di Ethernet. Tuttavia, a livello fisico, diverse versioni di Ethernet luogo i bit su i mezzi di diverso. Ethernet II è il formato di frame Ethernet utilizzato in reti TCP / IP. Ethernet è tale una parte importante di dati in rete, abbiamo dedicato un capitolo ad esso. Utilizziamo anche esempi in tutta questa serie di corsi.

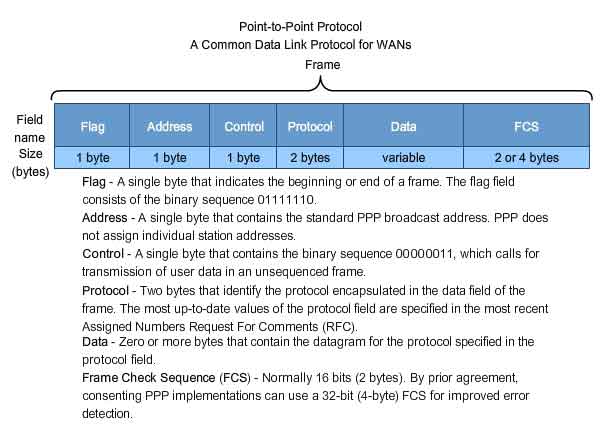

Point-to-Point Protocol per reti WAN

Point-to-Point Protocol (PPP) è un protocollo utilizzato per fornire i frame tra due nodi. A differenza di molti Data Link Layer protocolli che sono definite da organizzazioni di ingegneria elettrica, il PPP standard è definito dalla RFC. PPP è stato sviluppato come protocollo di rete WAN e rimane il protocollo di scelta di attuare molte reti WAN seriale. PPP può essere utilizzato su vari mezzi fisici, tra cui twisted pair, linee in fibra ottica e trasmissione via satellite, oltre che per le connessioni virtuali. PPP utilizza una architettura a strati. Per accogliere i diversi tipi di media, PPP stabilisce connessioni logiche, chiamato sessioni, tra due nodi. La sessione PPP nasconde la fisica di base della media superiore protocollo PPP. Queste sessioni forniscono anche PPP con un metodo per incapsulare protocolli multipli su un punto a punto link. Ogni protocollo incapsulato sul link stabilisce la propria sessione PPP. PPP consente anche i due nodi di negoziare opzioni all'interno della sessione PPP. Questo include l'autenticazione, compressione, e multiplo (l'uso di più collegamenti fisici).

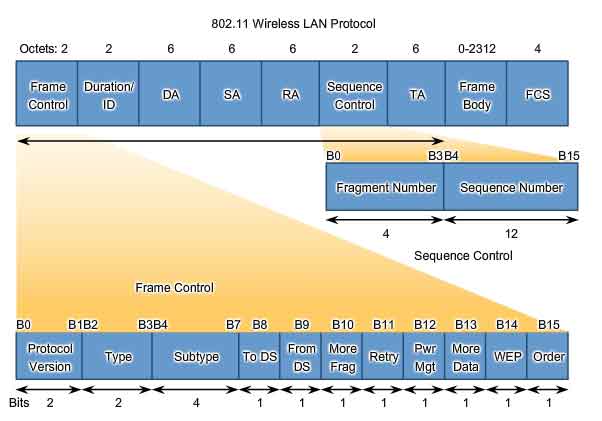

Protocollo wireless per le LAN

802,11 è un'estensione di IEEE 802 standard. Utilizza lo stesso 802,2 LLC e 48 bit schema di indirizzamento di altri 802 LAN, tuttavia ci sono molte differenze con il MAC sublayer e strato fisico. In un ambiente wireless, l'ambiente richiede speciali considerazioni. Non vi è definibile connettività fisica; pertanto, fattori esterni che possono interferire con il trasferimento dei dati ed è difficile controllare l'accesso. Per rispondere a queste sfide, standard wireless di ulteriori controlli. Standard IEEE 802,11, comunemente denominato Wi-Fi, è una contesa a base di sistema utilizzando un CSMA / Collision Avoidance (CSMA / CA) mezzi di accesso processo. CSMA / CA specifica una procedura di backoff casuale per tutti i nodi che sono in attesa di trasmettere. La più probabile opportunità per le medie contesa è solo dopo il medio diventa disponibile. Fare i nodi arretramento per un periodo casuale riduce notevolmente il rischio di collisione. 802,11 reti di utilizzare anche Data Link riconoscimenti per confermare che un frame è ricevuto con successo. Se l'invio stazione non rileva il riconoscimento frame, sia perché i dati originali frame o il riconoscimento non è stato ricevuto intatto, il frame viene ritrasmesso. Questo riconoscimento esplicito supera interferenze radio e di altri problemi correlati. Altri servizi supportati da 802,11 sono di autenticazione, di associazione (la connettività a un dispositivo wireless), e la privacy (crittografia).

802,11 una frame è mostrato in figura. Esso contiene questi campi:

Versione protocollo campo - Versione di 802,11 frame in uso

Tipo e Sottotipo campi - Identifica una delle tre funzioni e sub funzioni del frame: il controllo, dati, e di gestione

A campo DS - Imposta a 1 in frame di dati destinati al sistema di distribuzione (nei dispositivi senza fili struttura)

Campo da DS - Imposta a 1 in frame di dati in uscita del sistema di distribuzione

Frammenti di più i campi - Impostare a 1 per i frame che hanno un altro frammento

Riprova campo - Impostare a 1 se il frame è una ritrasmissione di un precedente frame

Power Management campo - Impostare a 1 per indicare che un nodo verrà al potere-la modalità di risparmio

Dati più campi - Impostare a 1 per indicare a un nodo al potere-la modalità di risparmio che più frame sono tamponato di quel nodo

Wired Equivalent Privacy (WEP) i campi - Impostare a 1 se il frame contiene informazioni crittografate WEP per la sicurezza

Per i campi - Imposta a 1 in un frame tipo di dati che utilizza stretto ordine di servizio di classe (non ha bisogno di riordino)

Durata / campo ID - A seconda del tipo di frame, rappresenta sia il tempo, in microsecondi, tenuti a trasmettere il frame o di un'associazione di identità (Aid) per la stazione che ha trasmesso il frame

Indirizzo di destinazione (DA) i campi - indirizzo MAC di destinazione finale nodo nella rete

Indirizzo sorgente (SA) i campi - indirizzo MAC del nodo avviato il frame

Indirizzo ricevitore (RA) i campi - indirizzo MAC che identifica il dispositivo wireless che è il destinatario immediato del frame

Indirizzo trasmettitore (AT) i campi - indirizzo MAC che identifica il dispositivo wireless che ha trasmesso il frame

Numero progressivo settore - Indica il numero progressivo assegnato al frame; ritrasmesso frame sono identificati da una doppia sequenza di numeri

Numero frammento campo - Indica il numero per ogni frammento di una frame

frame corpo settore - Contiene le informazioni di essere trasportati; frame per i dati, di solito un pacchetto IP

Campo FCS - Contiene un 32-bit di controllo di ridondanza ciclico (CRC) del frame

PPP protocol: http://www.ietf.org/rfc/rfc1661.txt?number=1661

PPP Vendor Extensions: http://www.ietf.org/rfc/rfc2153.txt?number=2153

Mettere tutto insieme

Seguire i dati attraverso un InternetworkLa figura nella pagina successiva presenta un semplice trasferimento di dati tra due host attraverso uno Internetwork. Siamo evidenziare la funzione di ogni strato durante la comunicazione. Per questo esempio ci raffigurano una richiesta HTTP tra un client e un server. Per concentrarsi sul processo di trasferimento dei dati, stiamo omettendo molti elementi che possono verificarsi in una vera transazione. In ogni passaggio ci sono solo portare l'attenzione sul elementi principali. Molte parti del intestazioni sono ignorati, per esempio. Noi siamo presupposto che tutte le tabelle di routing sono convergenti e ARP tabelle sono completi. Inoltre, stiamo ipotizzando che una sessione TCP è già stabilito tra il client e il server. Verranno inoltre supporre che la ricerca DNS per il server WWW è già memorizzate nella cache presso il cliente. In collegamento WAN tra i due router, stiamo assumendo che PPP ha già istituito un circuito fisico e ha stabilito una sessione PPP. Nella pagina successiva, è possibile passare da questa comunicazione. Ti invitiamo a leggere attentamente ogni spiegazione e studiare il funzionamento degli strati per ogni dispositivo.